Un Synology NAS est un outil fantastique pour stocker et organiser vos fichiers numériques et peut également fournir une variété de services et d’applications que vous pouvez utiliser localement sur votre réseau ou à distance. Cependant, vous devez vous assurer que vous savez comment sécuriser votre Synology NAS.

Table des matières

Mesures clés pour sécuriser votre Synology NAS

Vous trouverez ci-dessous certaines des « meilleures pratiques » que vous pouvez suivre pour sécuriser un Synology NAS.

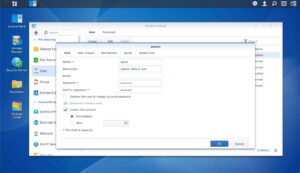

Désactiver le compte administrateur

La première action est de s’assurer que vous désactivez le compte administrateur lorsque vous configurez votre Synology NAS.

Vous devez créer un nouvel utilisateur et vous assurer qu’il dispose des droits d’administration avant de désactiver l’utilisateur admin.

Ouvrez le Panneau de configuration, puis sélectionnez Utilisateur et groupe Modifiez l'utilisateur admin Sélectionnez Désactiver ce compte, puis sélectionnez Enregistrer

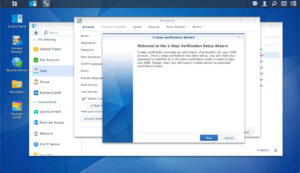

Activer l’authentification à deux facteurs (2FA)

La deuxième mesure clé consiste à activer l’authentification multifactorielle qui oblige les utilisateurs à saisir un code de sécurité TOTP en plus de leur mot de passe habituel.

Sélectionnez l'icône Personne en haut à droite et sélectionnez Personnel Cochez la case Activer l'authentification en deux étapes Cliquez sur le bouton "Vérification en deux étapes" Suivez l'assistant pour activer le code TOTP 2FA.

Activer le blocage automatique

En plus du système 2FA, le blocage automatique permet de bloquer automatiquement les adresses IP qui ont échoué un certain nombre de connexions pendant une période donnée, afin d’éviter les attaques par force brute.

Ouvrez le Panneau de configuration et sélectionnez Sécurité Sélectionnez Compte Assurez-vous que l'option Activer le blocage automatique est sélectionnée Définissez les paramètres Tentatives de connexion, puis appliquez

Programmer des analyses antivirus régulières

La solution antivirus gratuite par défaut de Synology est une couche de sécurité supplémentaire qui complète les protections de vos points de terminaison (ordinateur, appareils mobiles, etc…).

Allez dans le Centre de paquets, et ouvrez Antivirus Essential Assurez-vous que le paquet Antivirus Essential est installé Ouvrez le paquet Antivirus Essential et allez à Analyse programmée Assurez-vous qu'une analyse hebdomadaire est programmée.

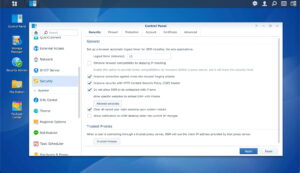

Activer les protections CSRF et CSP

Une politique de sécurité du contenu (CSP) est un ensemble d’instructions que les navigateurs doivent suivre lors du chargement de votre site Web. Ces instructions font partie de l’en-tête de réponse HTTP de votre site. Et un Cross-Site Request Forgery (CSRF) est une attaque qui force un utilisateur final à exécuter des actions non souhaitées sur une application Web dans laquelle il est actuellement authentifié.

Ouvrez le Panneau de configuration, puis sélectionnez Sécurité Sélectionnez Sécurité Assurez-vous que la case Améliorer la protection contre les attaques de type cross-site request forgery est cochée Assurez-vous que la case Améliorer la sécurité avec l'en-tête HTTP Content Security Polcy (CSP) est cochée

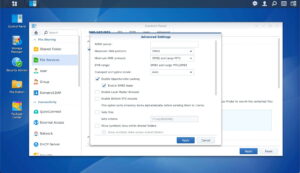

Désactiver les versions obsolètes de SMB

Par défaut, SMB1 est exécuté sur Synology pour une meilleure compatibilité. Vous devez désactiver SMB1 dès que possible. Une des raisons pour lesquelles l’un des premiers virus crypto locker s’est répandu si rapidement sur les réseaux informatiques était l’utilisation d’un protocole SMB obsolète sur Microsoft Windows.

Ouvrez le Panneau de configuration, puis sélectionnez Services de fichiers Sélectionnez SMB / AFP / NFS Cliquez sur les Paramètres avancés de la section SMB Assurez-vous que le protocole SMB minimum est défini sur SMB 2 et que le MTU est important

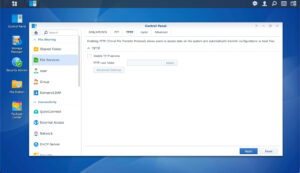

Désactiver le protocole TFTP

Le protocole TFTP est une version plus simple du FTP classique qui est utilisé principalement pour mettre à jour le micrologiciel des périphériques réseau tels que les routeurs, les commuters ou les téléphones IP. Il s’agit d’un protocole non sécurisé qui doit être désactivé.

Ouvrez le Panneau de configuration, puis sélectionnez Services de fichiers Sélectionnez TFTP Assurez-vous que les services TFTP ne sont pas cochés

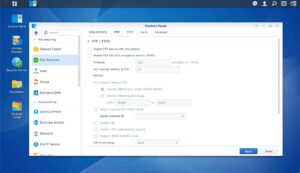

Préférer SFTP plutôt que FTP

Avec SFTP, votre connexion est toujours sécurisée et les données qui circulent entre votre client FTP et votre serveur web sont cryptées.

La principale différence entre FTP et SFTP est que SFTP utilise un canal sécurisé pour transférer les fichiers, alors que FTP (et même TFTP) ne le fait pas. Il est donc préférable d’utiliser SFTP.

Ouvrez le Panneau de configuration, puis sélectionnez Services de fichiers Sélectionnez FTP Assurez-vous que les services FTP ne sont pas cochés Vous pouvez cocher les services SFTP si vous prévoyez d'utiliser ce protocole

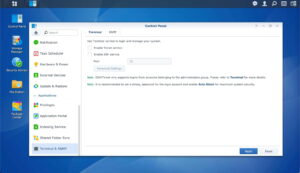

Désactiver les services Telnet et SSH

Il existe de multiples raisons pour lesquelles vous pourriez vouloir utiliser SSH, mais si vous ne l’utilisez pas activement, vous devriez le désactiver. Même si vous avez activé l’authentification à deux facteurs ci-dessus, SSH ne l’utilise pas. C’est pourquoi, si votre réseau est compromis, un attaquant peut essayer de forcer votre mot de passe par SSH.

Telnet n’est pas un protocole fiable et doit être évité.

Ouvrez le Panneau de configuration, puis sélectionnez Terminal & SNMP Assurez-vous que la case Activer le service Telnet est cochée Assurez-vous que la case Activer le service SSH est cochée

Rediriger HTTP vers HTTPS

Lorsque vous accédez à votre NAS à distance, vous pouvez forcer votre NAS à utiliser une connexion HTTPS à tout moment, après avoir installé au préalable un certificat SSL sur votre NAS.

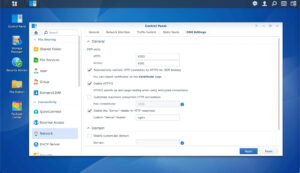

Ouvrez le Panneau de configuration, puis sélectionnez Réseau Sélectionnez Paramètres DSM Cochez Rediriger automatiquement la connexion HTTP vers HTTPS pour le bureau DSM Modifiez les ports DSM par défaut

Activer le pare-feu

En outre, si vous exposez votre NAS à l’Internet, veillez à vérifier les paramètres de votre pare-feu sur votre NAS et à personnaliser les règles éventuelles en fonction de vos besoins.

Ouvrez le Panneau de configuration, puis sélectionnez Sécurité Sélectionnez Pare-feu Cochez Activer le pare-feu et Activer les notifications du pare-feu.

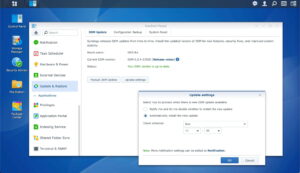

Automatiser l’installation des mises à jour

Enfin et surtout, il y a généralement une nouvelle mise à jour toutes les deux semaines pour s’assurer que les correctifs de sécurité qui assurent la sécurité de votre NAS sont tous installés.

La chose la plus simple que vous puissiez faire pour sécuriser votre NAS est de maintenir le logiciel à jour grâce à une vérification et une installation automatiques programmées.

Ouvrez le Panneau de configuration, puis sélectionnez Mise à jour et restauration Cliquez sur Paramètres de mise à jour Sélectionnez "Installer automatiquement la nouvelle mise à jour".